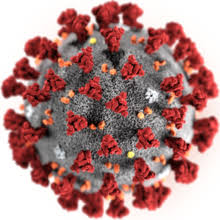

ระวังภัย พบมัลแวร์เรียกค่าไถ่แพร่กระจายผ่านอีเมลโดยอ้างชื่อไวรัสโคโรน่า

![]()

เป็นเรื่องปกติที่ผู้ประสงค์ร้ายมักจะฉวยโอกาสนำเรื่องที่อยู่ในความสนใจของประชาชน เช่น ข่าวอุบัติเหตุ หรือข่าวโรคระบาด มาใช้ในการหลอกลวงขโมยข้อมูลหรือแพร่กระจายมัลแวร์ เมื่อปลายเดือนมกราคม 2563 มีรายงานการแพร่กระจายมัลแวร์เรียกค่าไถ่ Emotet โดยใช้วิธีส่งอีเมลเรื่องไวรัสโคโรน่า พร้อมกับแนบไฟล์ที่มีมัลแวร์มาด้วย ผู้ใช้ในประเทศญี่ปุ่นแจ้งว่าได้รับอีเมลที่อ้างว่าส่งมาจากกระทรวงสาธารณสุข มีเนื้อหาเกี่ยวกับการแพร่ระบาดของไวรัสโคโรน่า โดยอีเมลฉบับดังกล่าวแนบไฟล์ Microsoft Word มาด้วย หากเปิดไฟล์แนบจะพบว่ามีสคริปต์ macro ซึ่งหากอนุญาตให้รันสคริปต์ดังกล่าว มัลแวร์เรียกค่าไถ่ Emotet จะถูกดาวน์โหลดมาติดตั้งลงในเครื่องทันที และยังถูกใช้ส่งอีเมลแพร่กระจายมัลแวร์ต่อไปยังเครื่องอื่นๆ ด้วย เทคนิคการโจมตีในลักษณะนี้จะมีมาอยู่เรื่อยๆ ผู้ใช้ควรระมัดระวังการเปิดไฟล์แนบหรือคลิกลิงก์จากอีเมลที่น่าสงสัย ไม่ควรเปิดใช้งาน macro ใน Microsoft Office หากไม่สามารถยืนยันความน่าเชื่อถือของไฟล์ดังกล่าว ไม่ควรล็อกอินด้วยสิทธิ์ของผู้ดูแลระบบ สำรองข้อมูลสำคัญ อัปเดตแอนติไวรัสและแพตช์ของระบบปฏิบัติการ รวมถึงหมั่นติดตามข่าวสารด้านความมั่นคงปลอดภัยอย่างสม่ำเสมอ ————————————————- ที่มา : ThaiCERT / 30 มกราคม 2563 Link : https://www.thaicert.or.th/newsbite/2020-01-30-02.html?fbclid=IwAR2MElzcGqOwQqmHPUa_xXmo82gCztbVq2rKS0sQxgIS5PdCHuLO_tQ7cu4#2020-01-30-02