![]()

NSA ได้ออกเอกสารฉบับใหม่สำหรับแนวทางการทำ Zero-Trust เพื่อช่วยจำกัดเส้นทางการเดินทางในเครือข่ายของคนร้าย โดยนำเสนอผ่านมุมของ Data flow, Micro segmentation, Macro segmentation และ Software Define Networking

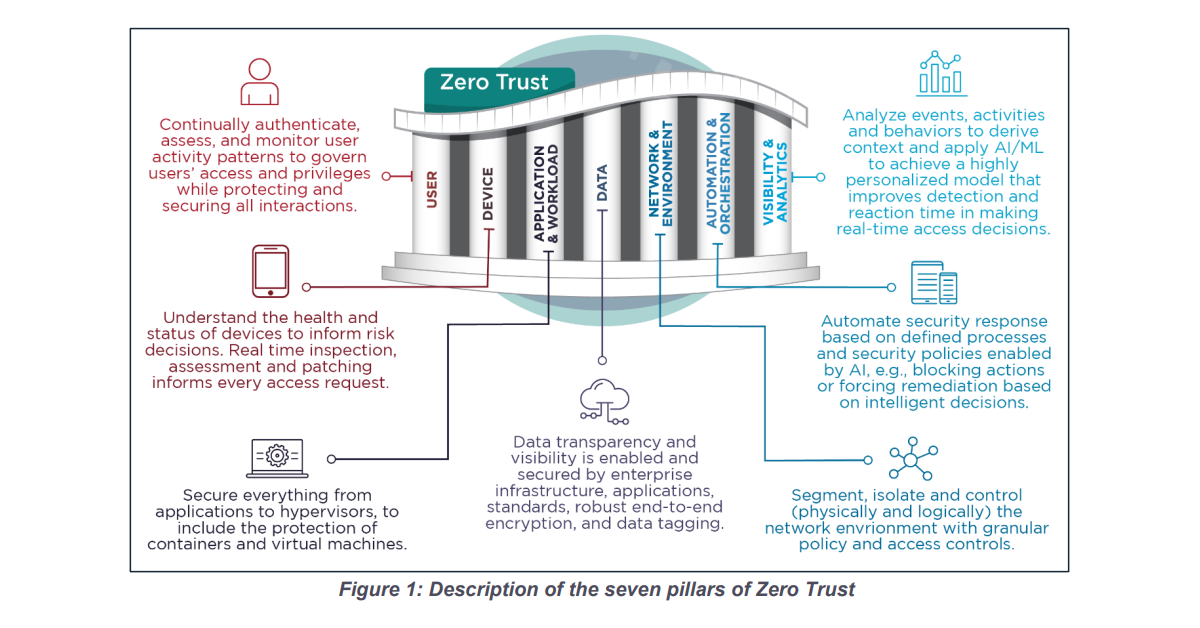

“Advancing Zero Trust Maturity Throughout the Network and Environment Pillar” มีความยาวเพียงแค่ 12 หน้าเท่านั้น โดยจะแนะนำองค์ประกอบครอบคลุมทั้งฮาร์ดแวร์ ซอฟต์แวร์ โปรโตคอลที่ใช้เชื่อมต่อ และองค์ประกอบที่ไม่ใช่ตัวบุคคล ซึ่ง Zero Trust ในเอกสารจะถูกนำส่งผ่าน 4 กระบวนการป้องกันคือ

1.) Data flow mapping – ว่าด้านเรื่องของการจัดเก็บและประมวลผลข้อมูล ตลอดจนต้องมองเห็นทุกกระแสการเคลื่อนไหวข้อมูลที่เกิดขึ้น รับมือกับเส้นทางผิดปกติหรือที่เกิดขึ้นใหม่ได้

2.) Macro segmentation – ต้องมีการสร้างพื้นที่เครือข่ายสำหรับผู้ใช้ในแต่ละแผนกเช่น พนักงานบัญชีไม่ควรเข้าถึงเขตเครือข่ายของฝ่ายบุคคล เป็นต้น

3.) Micro segmentation – กระชับพื้นที่การจำกัดด้วย Policy ที่เข้มงวดมองให้ลึกขึ้น เช่น คนในแผนกเดียวก็ไม่สามารถเข้าถึงทรัพยากรของคนอื่นในแผนกเดียวกับตนได้ ซึ่งเทคโนโลยี SDN เป็นเครื่องมือหนึ่งที่สามารถช่วยทำ Policy เช่นนี้ได้

4.) Software Define Networking (SDN) – เป็นเครื่องมือที่จะช่วยให้องค์กรสามารถมองเห็น ติดตาม และได้รับการแจ้งเตือนความผิดปกติต่างๆที่เกิดขึ้นในเครือข่ายของตน

4 ปัจจัยข้างต้นยังได้แบ่งย่อยระดับความคืบหน้าออกเป็น 4 เฟสคือ ขั้นเตรียมการ ขั้นพื้นฐาน ระดับกลาง และระดับสูง ซึ่งสิ่งเหล่านี้จะช่วยให้องค์กรรับรู้ถึงความคืบหน้าได้อย่างแท้จริงว่ามีการดำเนินการเป็นอย่างไร เพราะ Zero Trust เป็นอะไรที่ค่อนข้างซับซ้อนและประเมินลำบาก เช่น เมื่อพูดถึง Micro Segmentation ในระดับการเตรียมการและขั้นสูงจะเริ่มต้นด้วยการวางแผนระดับของความมั่นคงปลอดภัยในเครือข่ายตามตัวตนและการเข้าถึงแอป แต่ในขั้นสุดองค์กรจะมีการควบคุมตามโปรไฟล์แอป การไหลของข้อมูล พร้อมพิสูจน์ตัวตนทุกการเข้าใช้บริการอย่างเจาะจง รวมถึงควบคุมได้จากศูนย์กลาง มองเห็นถ้วนทั่ว ทำงานได้อัตโนมัติ มีการแจ้งเตือนกิจกรรมผิดปกติ

สำหรับผู้สนใจสามารถดาวน์โหลดเอกสารได้ที่ https://media.defense.gov/2024/Mar/05/2003405462/-1/-1/0/CSI-ZERO-TRUST-NETWORK-ENVIRONMENT-PILLAR.PDF