![]()

ในช่วงที่ผ่านมา หลายคนอาจจะได้เห็นข่าวเรื่องการขโมยเงินผ่านทางการใช้มัลแวร์จากแฮ็กเกอร์มากมาย ไม่ว่าจะเป็นการดูดเงินผ่านทางบัญชีธนาคาร การขโมยเลขบัตรเครดิตไปใช้งาน ไปจนถึงการขโมยกระเป๋าเก็บเงินคริปโต หรือแม้แต่ในทางอ้อมอย่างการใช้ข้อมูลที่ขโมยมาได้เพื่อขู่กรรโชกทรัพย์จากเหยื่อ แม้แต่การนำเอาข้อมูลของเหยื่อไปขายในตลาดมืดเพื่อรับเงินทางอ้อม ผู้อ่านอาจจะสงสัยว่าคนร้ายมาจากแหล่งใดบ้าง ข่าวนี้อาจให้คำตอบของเหตุการณ์ร้ายเหล่านี้ได้ส่วนหนึ่ง

หน่วยวิจัยจากบริษัท Cisco Talos ซึ่งเป็นบริษัทด้านความปลอดภัยไซเบอร์ในเครือของ Cisco ผู้ผลิตและพัฒนาฮาร์ดแวร์ทางด้านเน็ตเวิร์กชื่อดัง ได้ทำการสืบถึงแหล่งที่มาของคดีทางการเงินบนโลกไซเบอร์ที่เกิดขึ้นอย่างมากมายในแถบเอเชีย จนพบว่าคดีจำนวนมากถูกก่อโดยกลุ่มแฮ็กเกอร์ที่เรียกตนเองว่า CoralRaider ที่มีเป้าหมายปฏิบัติการอยู่ในประเทศเวียดนาม, อินเดีย, จีน, เกาหลีใต้, บังกลาเทศ, ปากีสถาน และอินโดนีเซีย

โดยมีเป้าหมายของการก่ออาชญากรรมมุ่งเน้นไปที่การขโมยข้อมูลลับสำหรับการเข้าสู่ระบบ, ข้อมูลทางการเงิน, ตลอดจนถึงบัญชีบนโซเชียลมีเดีย ซึ่งทางทีมวิจัยได้พบว่า แฮ็กเกอร์กลุ่มนี้มีฐานปฏิบัติการอยู่ในประเทศเวียดนาม ด้วยการสืบข้อมูล C2 (Command and control) บอท ที่อยู่บนแอปพลิเคชันแชทชื่อดังอย่าง Telegram และพบว่าการตั้งค่าต่าง ๆ ไม่ว่าจะเป็นภาษา, ชื่อของบอท, ไปจนถึงโค้ด นั้นล้วนแต่เป็นภาษาเวียดนามทั้งหมด

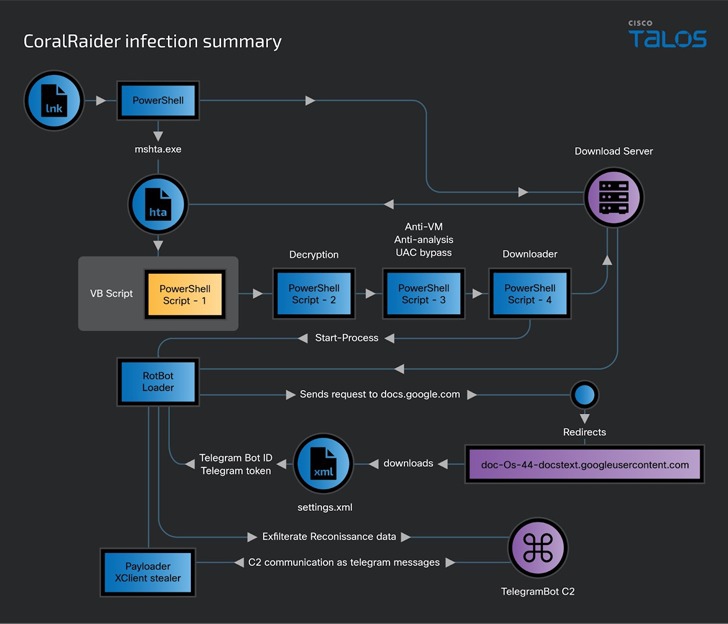

ซึ่งทางกลุ่มแฮ็กเกอร์ CoralRaider นั้นเน้นการโจมตีด้วยการใช้มัลแวร์ RotBot ซึ่งเป็นสายพันธุ์ย่อยของมัลแวร์ในตระกูล QuasarRAT ซึ่งเป็นมัลแวร์ประเภท Trojan ที่สร้างขึ้นมาเพื่อใช้ในการเข้าถึงข้อมูลของเหยื่อจากระยะไกล โดยมัลแวร์ตัวนี้จะทำงานหลังจากที่เหยื่อทำการกดเปิดแอปพลิเคชันผ่านทางไฟล์ Windows Shortcut (หรือ .LNK) ซึ่งในปัจจุบันนั้นทางทีมวิจัยยังหาคำตอบไม่ได้ว่าแฮ็กเกอร์ส่งไฟล์ หรือใช้วิธีใดในการหลอกให้เหยื่อเปิดไฟล์ดังกล่าว

หลังจากที่ไฟล์ LNK ได้ถูกรันขึ้นมาแล้ว ตัวแอปพลิเคชัน HTML (HTA) ก็จะถูกดาวน์โหลดมาจากเซิร์ฟเวอร์ควบคุม (C2) และถูกรันขึ้นอย่างอัตโนมัติในรูปแบบ Visual Basic Script ที่มีหน้าที่ 2 อย่าง คือ เปิดช่องว่างระบบรักษาความปลอดภัยและดาวน์โหลดตัวมัลแวร์ RotBot ลงมาสู่ระบบ นำไปสู่ขั้นตอนการขโมยข้อมูลของเหยื่อส่งกลับไปยังเซิร์ฟเวอร์ C2 ที่ฝังตัวอยู่บนแอปพลิเคชัน Telegram ต่อไปโดยใช้เครื่องมืออย่าง Xclient ที่ถูกออกแบบมาเพื่อดูดข้อมูลทั้งจากบนโซเชียลมีเดียของเหยื่อ ไปจนถึง Payment method ที่เกี่ยวข้องกับบัญชี Facebook Ads กับ Facebook Business ที่เหยื่อใช้งานอยู่

ภาพจาก thehackernews

ที่มา : thehackernews.com

———————————————————————————————————————————————————————————

ที่มา : เว็บไซต์ Thaiware / วันที่เผยแพร่ 17 พ.ค.67

Link : https://news.thaiware.com/21096.html