![]()

คำว่า Xerox หรือ ซีร็อก นั้นคงเป็นชื่อที่คุ้นหูชาวไทยแทบทุกคน ซึ่งกลายเป็นชื่อสามัญของเครื่องทำสำเนา หรือ Copy Machine แต่ในความเป็นจริงทาง Xerox นั้นไม่ได้มีการพัฒนา และผลิตเพียงแค่เครื่องทำสำเนาที่เป็นผลิตภัณฑ์ชื่อดังเท่านั้น แต่ยังมีการผลิต Printer สำหรับสำนักงานอีกด้วย และอุปกรณ์ชิ้นหลังนี้ก็กำลังเป็นประเด็นอยู่ในปัจจุบัน

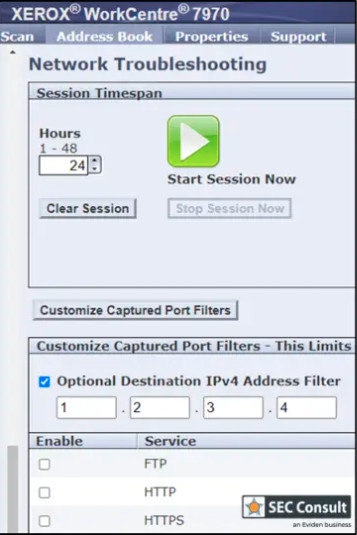

จากรายงานข่าวโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการตรวจพบช่องโหว่ร้ายแรงบนเครื่อง Printer ของทาง Xerox หลายรุ่น โดยทางทีมวิจัยจาก SEC Consult ซึ่งเป็นบริษัทผู้เชี่ยวชาญด้านการให้คำปรึกษาเพื่อการต่อต้านภัยไซเบอร์ ได้รายงานถึงช่องโหว่ CVE-2024-6333 ที่ได้รับคะแนนความร้ายแรงในรูปแบบ CVSS Score สูงถึง 7.2 โดยเป็นช่องโหว่ประเภทที่นำไปสู่การที่แฮกเกอร์สามารถรันโค้ดจากระยะไกล (Remote Code Execution หรือ RCE) ซึ่งช่องโหว่ดังกล่าวนั้นจะอยู่ในส่วนของ “Network Troubleshooting” ที่เปิดโอกาสให้ผู้ใช้งานระดับผู้ดูแล (Administrator) สามารถเข้าทำการเปลี่ยนแปลงการตั้งค่าเพื่อจัดการปัญหาในส่วนของเครือข่าย (Network Troubleshooting Settings) ได้ผ่านการใช้เครื่องมือที่มีชื่อว่า tcpdump tool โดยช่องโหว่นั้นจะเปิดออกจากการใส่ค่าเพื่อยืนยันในส่วน IPv4 address บนฟีเจอร์ Network Troubleshooting อย่างไม่ถูกต้องครบถ้วน

ทำให้แฮ็กเกอร์สามารถยิงคำสั่งแบบ OS Commands ลงไปในส่วนของ tcpdump ด้วยสิทธิผู้ใช้งานในระดับ Root ได้ ซึ่งแหล่งข่าวกล่าวว่า ถ้ามีการใช้งานช่องโหว่ดังกล่าวกับช่องโหว่หลายถูกที่ถูกทำการอุดไปจากอัปเดตตัวก่อน ๆ แฮกเกอร์นอกจากจะยิงโค้ดแล้วยังสามารถฝังตัวในระบบ (Persistent) ได้อีกด้วย

ช่องโหว่นี้กระทบต่อเครื่อง Printer ของทาง Xerox หลายรุ่น ซึ่งรุ่นที่ได้รับผลกระทบนั้นมีรายชื่อดังนี้

-

- AltaLink B8045/B8055/B8065/B8075/B8090 series

- AltaLink C8030/C8035/C8045/C8055/C8070 series

- และอีกหลายรุ่นที่อยู่ภายใต้โปรดักส์ไลน์ VersaLink และ WorkCentre (แหล่งข่าวไม่ได้มีการระบุเลขรุ่นโดยละเอียดไว้)

ซึ่งทางแหล่งข่าวนั้นได้แนะนำวิธีแก้ไขไว้คือ ให้ทำการอุดช่องโหว่ตัวก่อน ๆ ด้วยการรันอัปเดตที่ปรากฎอยู่บนกระดานแจ้งข่าวสารด้านความปลอดภัยของทาง Xerox (Xerox Security Bulletin) ที่แจ้งอยู่ในหัวข้อหมายเลข XRX23-020 และทำการติดตั้งอัปเดตล่าสุดรวมทั้งทำตามคำแนะนำที่ทาง Xerox ให้ไว้ในหัวข้อหมายเลข XRX24-015 ในทันที เพื่อหลีกเลี่ยงความเสี่ยงด้านความปลอดภัยที่อาจเกิดขึ้นได้ นอกจากนั้นทางองค์กรยังต้องหมั่นตรวจสอบโครงสร้างพื้นฐานด้านความปลอดภัยไซเบอร์ภายในองค์กรเป็นประจำเพื่ออุดรอยรั่วที่แฮกเกอร์อาจนำมาใช้ประโยชน์ รวมทั้งขจัดภัยที่อาจฝังตัวอยู่ในระบบได้อย่างทันท่วงทีอีกด้วย

ที่มา : cybersecuritynews.com , nvd.nist.gov

———————————————————————————————————————————————————————————

ที่มา : Thaiware / วันที่เผยแพร่ 4 พ.ย.67

Link : https://news.thaiware.com/21433.html