![]()

ไฟล์ Zip ถึงแม้จะเป็นไฟล์บีบอัดข้อมูลที่คุ้นเคยกันดี จากการที่แฮ็กเกอร์มักจะใช้การซ่อนไฟล์มัลแวร์ไว้ภายใน แต่ในปัจจุบันเทคนิคการซ่อนไฟล์มัลแวร์นั้นไม่ได้มีความง่ายขนาดนั้นอีกต่อไปแล้ว

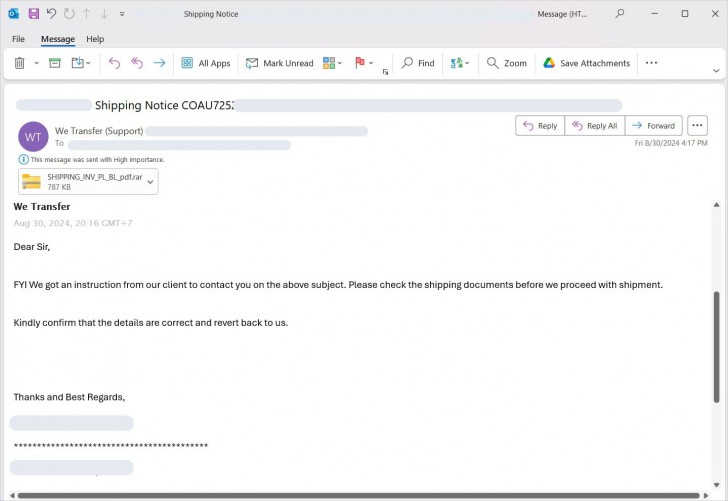

เว็บไซต์ Bleeping Computer ได้รายงานถึงการตรวจพบเทคนิคใหม่ในการซ่อนไฟล์มัลแวร์ของแฮ็กเกอร์โดยทางทีมวิจัย Perception Point ซึ่งเป็นการใช้ประโยชน์จากการที่ซอฟต์แวร์ที่ใช้ในการบีบอัดไฟล์แต่ละตัวมีการทำการประมวลไฟล์ (Parsing) ที่แตกต่างกัน โดยเทคนิคดังกล่าวทางทีมมีการตั้งชื่อว่า Zip Concentration ซึ่งการตรวจพบดังกล่าวนั้นมาจากการที่ทำทีมวิจัยได้พบกับอีเมลที่แฮ็กเกอร์ใช้วิธีการหลอกลวงด้วยวิธีการ Phishing ว่าเป็นใบเรียกเก็บเงิน (Invoice) โดยไฟล์ดังกล่าวนั้นมาในรูปแบบไฟล์บีบอัด RAR และไฟล์มัลแวร์ภายในนั้นเป็นไฟล์มัลแวร์แบบ AutoIT ที่สามารถตั้งเวลาการทำงานของ Task ต่าง ๆ ได้ด้วยตนเอง

ภาพจาก : https://www.bleepingcomputer.com/news/security/hackers-now-use-zip-file-concatenation-to-evade-detection/

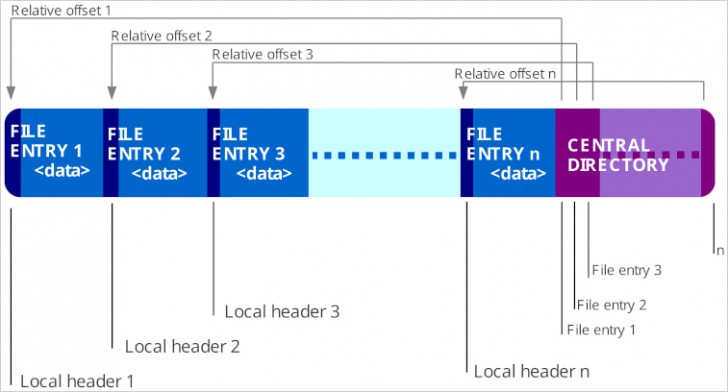

การบีบอัดไฟล์แบบเข้มข้น หรือ Zip Concentration นั้น ทางทีมวิจัยได้อธิบายว่า ในขั้นตอนแรกนั้นแฮ็กเกอร์จะทำการเตรียมไฟล์บีบอัดไว้ 2 ไฟล์ หรือมากกว่า โดยมีการซ่อนไฟล์มัลแวร์ (Payload) ไว้ในไฟล์ใดไฟล์หนึ่ง หลังจากนั้นแฮ็กเกอร์จะทำการบีบอัดไฟล์ Zip ทั้งหมดที่เตรียมไว้ ไว้เป็นไฟล์เดียวด้วยการต่อส่วนของข้อมูลไบนารี่ทุกไฟล์เข้าด้วยกัน ซึ่งทำให้ถึงแม้จะกลายเป็นไฟล์เดียวกันแล้ว แต่โครงสร้างของไฟล์ Zip ทั้งหมดที่อยู่ภายในจะยังอยู่ครบถ้วนตามที่แฮ็กเกอร์ได้วางเอาไว้

โดยขั้นตอนต่อไปนั้นแฮ็กเกอร์จะอาศัยช่องโหว่ ที่ซอฟต์แวร์สำหรับใช้ในการบีบอัด และอ่านไฟล์บีบอัดนั้น มีการทำงานที่แตกต่างกันออกไป เช่น

– 7Zip จะมองเห็นแค่ไฟล์ Zip ตัวแรกเท่านั้น และอาจมีการแจ้งเตือนว่าตรวจพบไฟล์เพิ่มเติมภายใน ซึ่งผู้ใช้งานหลายรายมักจะพลาดไม่ได้สังเกตคำเตือน

– WinRaR จะมองเห็นไฟล์ทั้งหมดที่ถูกบีบอัดไว้อยู่ รวมทั้งโครงสร้างของไฟล์ Zip ต่าง ๆ และไฟล์มัลแวร์ที่ซ่อนตัวอยู่ภายใน

– Windows File Explorer อาจไม่สามารถเปิดไฟล์ที่ใช้เทคนิค Zip Concentration ได้ และถ้าทำการเปลี่ยนชื่อไฟล์เป็น .Rar ผู้ใช้งานอาจมองเห็นแค่ไฟล์ Zip ไฟล์ที่ 2 ที่ซ่อนอยู่ข้างในเท่านั้น

ภาพจาก : https://www.bleepingcomputer.com/news/security/hackers-now-use-zip-file-concatenation-to-evade-detection/

ทางทีมวิจัยยังเตือนอีกว่า แฮ็กเกอร์อาจทำการปรับแต่ง ดัดแปลงวิธีการให้เหมาะสมสำหรับเหยื่อแต่ละรายให้มีความแตกต่างกันออกไป ดังนั้นรูปแบบการมองเห็นไฟล์ภายในอาจแตกต่างออกไปจากข้างต้นก็เป็นได้ ดังนั้นเพื่อความปลอดภัยที่ดีที่สุด ผู้ใช้งานควรมีความระมัดระวังในการดาวน์โหลดไฟล์ที่ถูกส่งมาโดยบุคคลแปลกหน้า หรือโดยอีเมลที่มีความน่าสงสัยทุกครั้ง

ที่มา : www.bleepingcomputer.com

———————————————————————————————————————————————————————————

ที่มา : Thaiware / วันที่เผยแพร่ 18 พ.ย.67

Link : https://news.thaiware.com/21456.html