สวัสดีครับท่านผู้อ่านทุกท่าน ในปัจจุบันที่ยุคเทคโนโลยีเข้ามาเป็นส่วนหนึ่งในชีวิตประจำวัน ข้อมูลส่วนตัวของเรา ไม่ว่าจะเป็นรหัสผ่าน ข้อมูลทางการเงิน ข้อมูลส่วนตัว ข้อมูลในด้านสุขภาพ และอื่น ๆ อีกมากมาย กลายเป็นเป้าหมายสำคัญของผู้ไม่หวังดี ซึ่งในปัจจุบันที่การโจมตีทางไซเบอร์ต่างมีการเปลี่ยนแปลง หรือมีความซับซ้อนมากขึ้น การที่เราจะพึ่งพาแค่รหัสผ่านหรือการยืนยันตัวตนเพียงขั้นเดียวเพื่อปกป้องข้อมูลอาจไม่เพียงพออีกต่อไป จึงเป็นเหตุผลที่เป็นต้นกำเนิดของระบบ Two-Factor Authentication (2FA) หรือการยืนยันตัวตนแบบ 2 ขั้นตอน ซึ่งถูกพัฒนาขึ้นเพื่อเพิ่มความปลอดภัยให้กับข้อมูลต่าง ๆ ที่สำคัญของเรา

ทำไมต้องใช้ Two-Factor Authentication(2FA)?

อย่างที่ได้บอกไว้ในตอนต้นนะครับว่าปัจจุบันที่เทคโนโลยีเข้ามาเป็นส่วนหนึ่งในชีวิตเรา และเมื่อเราก้าวเข้าสู่ยุคที่เป็นแบบนี้แล้ว ข้อมูลส่วนบุคคลและข้อมูลสำคัญต่าง ๆ ก็ย่อมต้องนำมาเก็บไว้ในรูปแบบออนไลน์มากขึ้น ซึ่งความสะดวกสบายเหล่านี้ก็เป็นเหมือนดาบสองคม ที่นอกจากความสะดวกสบายแล้ว ยังนำมาซึ่งความเสี่ยงมหาศาล โดยการโจมตีทางไซเบอร์ เช่น Phishing, Brute Force, Malware, Man in the middle หรือการโจมตีอื่น ๆ อีกมากมายกลายเป็นสิ่งที่ไม่สามารถหลีกเลี่ยงได้เมื่อเราข้อสู่ยุคของเทคโนโลยีแบบนี้

การรั่วไหลของข้อมูลไม่ได้สร้างแค่ความเสียหายทางการเงินเท่านั้น แต่ยังส่งผลต่อความน่าเชื่อถือขององค์กรอีกด้วย ตัวอย่างเช่น หากข้อมูลลูกค้าถูกขายบน Dark Web องค์กรอาจเผชิญกับผลกระทบทางกฎหมายและการเสียชื่อเสียง หรือการที่มีข้อมูลหลุดไปยังแหล่งต่าง ๆ ก็ย่อมเป็นสิ่งที่อันตรายและเสียชื่อเสียงอย่างมาก โดยในปัจจุบันไม่ว่าจะเป็นในระดับบุคคลหรือองค์กรใหญ่ ๆ ต่างก็มีความเสียงกันทั้งนั้นตามข่าวที่ได้ออกมา นี่จึงเป็นที่มาของการพัฒนา 2FA เพื่อเป็นการเพิ่มชั้นป้องกันในการเข้าถึงข้อมูลสำคัญ

Two-Factor Authentication คืออะไร?

ขอบคุณรูปภาพจาก : https://cdn-ilcfbdb.nitrocdn.com/lQGHNqyRxpSuCukyPaaIbskeyedailWU/assets/images/optimized/rev-435d151/www.hbs.net/wp-content/uploads/2024/01/Two-Factor-Authentication.jpeg

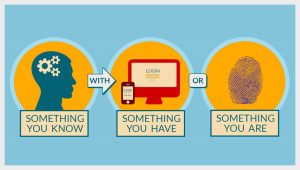

คราวนี้เรามาดูกันนะครับว่า 2FA หรือ Two-Factor Authentication คืออะไร? โดย 2FA คือกระบวนการที่เพิ่มความปลอดภัย โดยกำหนดให้ผู้ใช้งานต้องยืนยันตัวตนผ่านสองปัจจัย

โดยเราจะเลือกอย่างได้อย่างนึง ได้แก่

1. สิ่งที่เรารู้ (Something You Know) เป็นข้อมูลที่ผู้ใช้ต้องจดจำและใช้เพื่อพิสูจน์ตัวตน เช่น รหัสผ่าน (Password): รูปแบบพื้นฐานที่สุดที่ใช้งานในเกือบทุกระบบออนไลน์

PIN (Personal Identification Number): รหัสโดยใช้ตัวเลขสั้น ๆ และมักใช้ในอุปกรณ์เช่น ATM หรือ รหัสผ่านล็อคหน้าจอโทรศัพท์มือถือ

คำถามเพื่อความปลอดภัย (Security Questions): ข้อมูลเฉพาะที่ตั้งไว้เพื่อช่วยยืนยันตัวตนในกรณีที่ลืมรหัสผ่าน

ข้อดีของการใช้สิ่งที่เรารู้ (Something You Know) คือความเรียบง่ายในการนำไปใช้ แต่ข้อเสียคือ ผู้ใช้มักจะลืมรหัสผ่าน หรือเลือกใช้รหัสที่ง่ายเกินไปจนกลายเป็นช่องโหว่ เช่น การตั้งรหัสผ่านเป็น “123456” หรือ “password” ทำให้ผู้ไม่ประสงค์ดีสามารถเดาได้ง่าย นอกจากนี้ยังมีภัยคุกคามจากการโจมตีทางไซเบอร์ เช่น การโจมตีแบบ Brute Force และ Phishing หรืออื่น ๆ ที่พยายามขโมยรหัสผ่านของผู้ใช้

2. สิ่งที่เรามี (Something You Have) สิ่งที่เรามีคืออุปกรณ์หรือสิ่งของที่อยู่ในความครอบครองของผู้ใช้ ซึ่งช่วยเพิ่มความปลอดภัย เช่น

โทรศัพท์หรืออุปกรณ์ที่เอาไว้ Token: ใช้สำหรับการยืนยันตัวตนผ่านแอปพลิเคชันที่สร้างรหัส OTP

OTP (One-Time Password): รหัสผ่านที่ใช้งานได้เพียงครั้งเดียวและมีอายุการใช้งานสั้น ๆ

บัตรสมาร์ตการ์ดหรือบัตรประชาชนดิจิทัล: ใช้ในการพิสูจน์ตัวตนทางกายภาพหรือในระบบที่รองรับ

ข้อดีของการใช้สิ่งที่เรามี (Something You Have) คือช่วยลดโอกาสการถูกขโมยข้อมูล เนื่องจากต้องมีอุปกรณ์ที่ถูกต้องเพื่อเข้าถึงระบบ อย่างไรก็ตาม ข้อเสียของวิธีนี้คือ หากผู้ใช้งานทำอุปกรณ์สูญหาย หรืออุปกรณ์ถูกขโมย ก็อาจเป็นช่องทางให้บุคคลที่ไม่ประสงค์ดีเข้าถึงบัญชีหรือข้อมูลสำคัญได้

3. สิ่งที่เราเป็น (Something You Are) สิ่งที่เราเป็น คือการยืนยันตัวตนด้วยข้อมูลที่เฉพาะเจาะจงของร่างกายหรือพฤติกรรมของผู้ใช้ ซึ่งเรียกว่าการยืนยันตัวตนแบบไบโอเมตริกซ์ (Biometric Authentication) เช่น

ลายนิ้วมือ (Fingerprint): ใช้กันอย่างแพร่หลายในโทรศัพท์และระบบความปลอดภัย

การจดจำใบหน้า (Facial Recognition): เทคโนโลยีที่ใช้กล้องตรวจจับลักษณะใบหน้าเพื่อระบุตัวตน ซึ่งในปัจจุบันก็เป็นที่นิยมอย่างมาก

การจดจำเสียง (Voice Recognition): ใช้เสียงที่เป็นเอกลักษณ์เฉพาะบุคคล

การสแกนม่านตา (Iris Scan): วิธีที่แม่นยำและปลอดภัยที่สุด แต่ยังไม่เป็นที่นิยมแพร่หลาย

ข้อดีของการใช้สิ่งที่เราเป็น (Something You Are) คือความปลอดภัยที่สูงมาก เนื่องจากข้อมูลไบโอเมตริกซ์เป็นเอกลักษณ์เฉพาะของแต่ละบุคคล แต่ข้อเสียคือ หากเกิดการรั่วไหลหรือสูญเสียข้อมูลเหล่านี้ เช่น ลายนิ้วมือหรือใบหน้า การแก้ไขหรือเปลี่ยนแปลงข้อมูลจะทำได้ยากกว่าเทียบกับรหัสผ่าน

ซึ่งการรวมสององค์ประกอบที่ได้ยกตัวอย่างข้างต้น ได้แก่ Something You Know/Have/Are ก็จะทำให้การเข้าถึงข้อมูลยากขึ้นสำหรับผู้โจมตี เพราะว่า ถึงจะมีรหัสผ่าน ก็ยังต้องผ่านขั้นตอนยืนยันเพิ่มเติม ทำให้บัญชีปลอดภัยขึ้นมาในระดับนึง

ประโยชน์ของ 2FA

1. ลดความเสี่ยงจากการรั่วไหลของข้อมูล: แม้รหัสผ่านจะถูกขโมย ผู้โจมตีก็ยังต้องผ่านการยืนยันตัวตนเพิ่มเติม ทำให้มีความยากในการโจมตีมากขึ้น

2. ป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต: เช่น การโจมตี Brute Force หรือการหลอกให้ผู้ใช้เปิดเผยรหัสผ่าน

3. เพิ่มความมั่นใจให้ผู้ใช้งาน: การมี 2FA ทำให้ผู้ใช้รู้สึกปลอดภัยและมั่นใจมากขึ้น

โดยนอกจาก 2FA แล้วก็ยังมี MFA หรือ Multi-Factor Authentication อีกด้วยซึ่งความแตกต่างก็คือจะเป็นการเพิ่มขั้นตอนที่ใช้ยืนยันตัวตนมากกว่า 2 ขั้นตอน หรือก็คือมากกว่า 2FA นั่นเอง

ใช้แล้วข้อมูลเราจะไม่รั่วไหล?

การใช้ 2FA ช่วยเสริมความปลอดภัยให้กับข้อมูลของเราได้อย่างมีประสิทธิภาพ แต่ถึงแม้ว่าจะมีการป้องกันหลายชั้นแล้ว ก็ยังไม่มีระบบใดที่สมบูรณ์แบบ 100% ข้อมูลสำคัญ เช่น รหัสผ่าน หรือหมายเลขบัตรเครดิต อาจถูกแฮกเกอร์โจมตีผ่านช่องทางอื่น ๆ และหลุดรั่วไปยัง Dark Web หรือแหล่งข้อมูลอื่น ๆ ได้

แต่ถ้าข้อมูลของเรารั่วไหลออกไปแล้ว จะทำอย่างไร? นี่คือเหตุผลที่เราควรรู้จัก “Personar”เครื่องมือ Threat Intelligence Platform (TIP) จากทางดาต้าฟาร์มที่เราจะมาแนะนำ ที่เชื่อว่าเป็นเครื่องมือที่ทันสมัยและทรงพลังที่สุดในตอนนี้ “Personar” ช่วยให้เราสามารถติดตามและตรวจสอบข้อมูลที่อาจรั่วไหลออกไปได้อย่างครอบคลุม ด้วยฟังก์ชันการกรอกคำค้นหา (keyword), ชื่อโดเมน, อีเมล และข้อมูลอื่น ๆ ที่เราต้องการตรวจสอบ

![]()