Secure delete: ลบไฟล์อย่างไรให้ปลอดภัยจากการกู้คืน

![]()

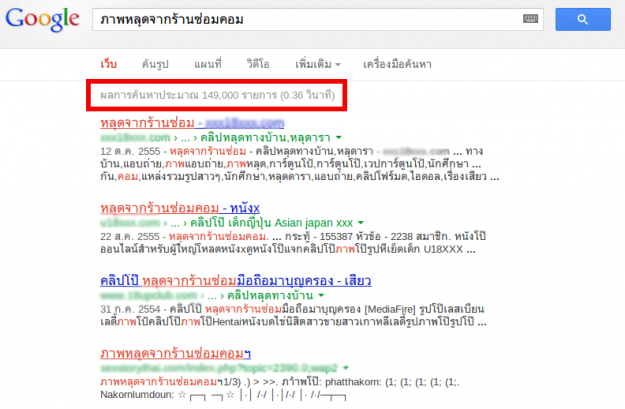

ยุคสมัยที่เทคโนโลยีก้าวเข้ามามีบทบาทต่อการใช้ชีวิตประจำวันบนโลกออนไลน์ ผู้คนส่วนมากใช้งานคอมพิวเตอร์เพื่อการสื่อสาร แลกเปลี่ยนข้อมูล รวมถึงเพื่อการทำธุรกรรมออนไลน์ ข้อมูลสำคัญถูกสร้างและเก็บอยู่บนเครื่องคอมพิวเตอร์ไม่ว่าจะเป็นชื่อ ที่อยู่ หมายเลขโทรศัพท์ รูปถ่าย หรือข้อมูลส่วนบุคคลอื่นๆ ที่อาจสร้างความเสียหายกับเจ้าของข้อมูลได้หากมีการรั่วไหลออกไป สาเหตุของการรั่วไหลของข้อมูลส่วนบุคคลเหล่านี้ ที่เป็นที่รู้กันดีอย่างหนึ่งก็คือ การนำเครื่องคอมพิวเตอร์ไปซ่อมที่ร้าน อย่างที่จะเห็นได้จากข้อมูลตามรูปที่ 1 เป็นผลการค้นหาด้วยคีย์เวิร์ด “ภาพหลุดจากร้านซ่อมคอม” โดย Google ซึ่งจะพบคลิปหรือรูปภาพที่อ้างว่าหลุดมาจากร้านที่รับซ่อมคอมพิวเตอร์เป็นจำนวนมากกว่า 100 รายการ ถึงแม้ว่าบางส่วนอาจเป็นการแอบอ้างเท่านั้น แต่ถ้าลองพิจารณาถึงเหตุผลก็คงไม่มีใครปฏิเสธว่า ข้อมูลเหล่านี้สามารถถูกขโมยออกมาได้จากเครื่องคอมพิวเตอร์ได้อย่างไม่ยาก และเชื่อว่าส่วนหนึ่งมาจากที่ผู้ใช้งานไม่ได้สนใจที่จะลบข้อมูลสำคัญเหล่านั้นออกก่อน ซึ่งในกรณีนี้ คงต้องโทษเจ้าของข้อมูลส่วนหนึ่งที่ไม่เอาใจใส่ในการป้องกันข้อมูลของตัวเองอย่างเพียงพอ แต่ผู้ใช้คอมพิวเตอร์จำนวนหนึ่ง ที่ทราบถึงความสำคัญของการปกป้องข้อมูลส่วนตัว ถึงขนาดลบข้อมูลออกก่อนที่จะส่งไปให้ร้านซ่อมแล้ว แต่ข้อมูลก็ยังรั่วไหลออกไปได้ จะมีคำอธิบายอย่างไร? ในกรณีนี้อาจจะไม่ใช่เรื่องใหม่ หรือแปลกหูสำหรับคนไอทีมากนัก เนื่องจากเป็นที่รู้กันดีว่า มีโปรแกรมหลายตัวที่มีความสามารถในการกู้คืนไฟล์ที่ถูกลบไปแล้ว ให้กลับมาในสภาพเดิมได้อย่างไม่ยากเย็น ดังนั้น บทความในครั้งนี้จะกล่าวถึงแนวทางการป้องกันข้อมูลสำคัญ จากการถูกกู้คืนโดยโปรแกรมดังกล่าว พร้อมตัวอย่างเพื่อให้ผู้อ่านสามารถนำไปปรับใช้ได้ด้วยตนเอง ลบข้อมูลแล้ว กู้ได้จริงหรือ ในความเข้าใจของผู้ใช้งานคอมพิวเตอร์โดยทั่วไปแล้ว หากต้องการทำการลบข้อมูลโดยที่ไม่ให้สามารถกู้คืนได้อีก เช่น ในระบบปฏิบัติการวินโดวส์ จะใช้คำสั่ง Delete เพื่อลบข้อมูลทิ้ง แต่ในความเป็นจริงแล้ว…