แฮ็กเกอร์ประเทศเพื่อนบ้านส่งตรงมัลแวร์ผ่านการโฆษณา ขโมยทุกอย่างตั้งแต่ภาพหน้าจอยันข้อมูลบัญชีผู้ใช้งานและรหัสผ่านในเว็บเบราว์เซอร์

![]()

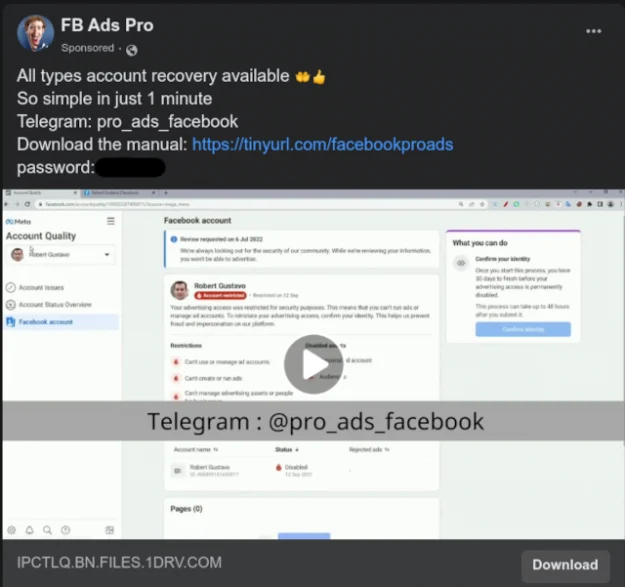

ศูนย์ประสานงานรักษาความมั่นคงปลอดภัยทางคอมพิวเตอร์ด้านโทรคมนาคม (TTC-CERT) รายงาน เกี่ยวกับเทรนด์ในปัจจุบันที่กลุ่มผู้โจมตี (threat actor) กำลังให้ความนิยมในการโจมตีด้วยเทคนิคที่เรียกว่า Malvertising เพื่อแพร่กระจายมัลแวร์ในโลกออนไลน์โดยใช้แพลตฟอร์ม Google Adsense และ Facebook Ads ซึ่งวิธีการนี้ช่วยให้กลุ่มผู้โจมตีสามารถกำหนดกลุ่มเป้าหมายที่ต้องการโจมตีได้อย่างละเอียด เช่น สามารถกำหนดเกณฑ์อายุ ตำแหน่งที่อยู่ หรือแสดงโฆษณาเฉพาะคีย์เวิร์ดที่ตรงกับกลุ่มเป้าหมายเท่านั้น ทำให้โฆษณาแฝงมัลแวร์เหล่านี้ไปปรากฏบนหน้าจอของผู้ใช้งานได้ตรงกลุ่มเป้าหมายตามที่กลุ่มผู้โจมตีต้องการ เมื่อประกอบกับพฤติกรรมการใช้งานอินเทอร์เน็ตของผู้ใช้งานทั่วไปที่มักไม่ตรวจสอบความปลอดภัยหรือแม้กระทั่งเข้าใจผิดคิดว่าโฆษณาเหล่านี้เป็นผลลัพธ์การค้นหา (search result) ตามปกติ ทำให้เทคนิคการโจมตีแบบ Malvertising ประสบความสำเร็จในการโจมตีผู้ใช้งานทั่วไปค่อนข้างมาก รวมถึงมีโอกาสที่จะใช้ในการโจมตีแบบ targeted attack ได้เป็นอย่างดีอีกด้วย แผนภาพ (diagram) แสดง Malvertise บนสื่อสังคมออนไลน์แห่งหนึ่งถูกใช้ในการแพร่กระจายมัลแวร์ Bbot ทั้งนี้ ศูนย์ TTC-CERT ได้ทำการเฝ้าระวังการโจมตีด้วยเทคนิค Malvertising ที่อาจมีเป้าหมายในการโจมตีผู้ใช้งานในประเทศไทยและได้ตรวจพบแคมเปญการโฆษณาที่มีความผิดปกติจำนวนหนึ่งบนแพลตฟอร์มสื่อสังคมออนไลน์แห่งหนึ่ง โดยหนึ่งในนั้นมีลักษณะในการโฆษณาแอบอ้างว่าสามารถช่วยในการกู้คืนบัญชีผู้ใช้งานที่ถูกแบนได้โดยเชิญชวนให้ผู้ใช้งานทำการดาวน์โหลดและติดตั้งไฟล์ต้องสงสัยบนเครื่องคอมพิวเตอร์ที่ใช้ระบบปฏิบัติการวินโดวส์ ศูนย์ TTC-CERT จึงทำการตรวจสอบไฟล์ดังกล่าวและพบว่าเป็นไฟล์มัลแวร์ประเภท Infostealer ที่มีชื่อว่า “Bbot”…