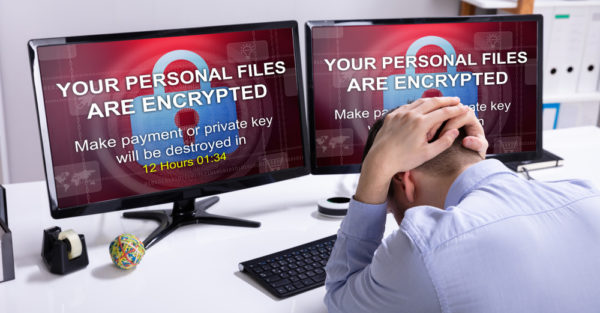

บอร์ดไซเบอร์ เผย 1 ปี พบ ‘ภัยคุกคามทางไซเบอร์’ 551 ครั้ง หน่วยงานด้านการศึกษา ถูกโจมตีมากสุด

![]()

บอร์ดไซเบอร์ เผยตัวเลข 1 ปี พบ ‘ภัยคุกคามทางไซเบอร์’ 551 ครั้ง หน่วยงานด้านการศึกษา ถูกโจมตีมากสุด นางสาวรัชดา ธนาดิเรก รองโฆษกประจำสำนักนายกรัฐมนตรี เปิดเผยหลังการประชุมคณะรัฐมนตรี (ครม.) เมื่อวันที่ 21 มีนาคม 2566 ว่า ครม.รับทราบรายงานสรุปผลการดำเนินงานของการรักษาความมั่นคงปลอดภัยไซเบอร์ ที่มีผลกระทบอย่างมีนัยสำคัญ ระหว่างวันที่ 1 ตุลาคม 2564 – 30 กันยายน 2565 บอร์ดไซเบอร์สรุปสถิติเหตุการณ์ภัยคุกคามทางไซเบอร์ รายงานฉบับนี้ นำเสนอเกี่ยวกับสถิติเหตุการณ์ภัยคุกคามทางไซเบอร์ ที่ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ ตรวจพบมากที่สุด มีจำนวนทั้งสิ้น 551 เหตุการณ์ อาทิ 1. การโจมตีด้วยการแฮ็กเว็บไซต์ (Hacked Website) การโจมตีเว็บไซต์เพื่อเปลี่ยนแปลงข้อมูลเผยแพร่หน้าเว็บไซต์ (Website Defacement) การปลอมแปลงหน้าเว็บไซต์เพื่อหลอกเอาข้อมูล (Website Phishing)…