ระวัง! ไลน์ธนาคารปลอม หลอกขอข้อมูลส่วนตัวลูกค้า ก่อนดูดเงินหมดเกลี้ยง

![]()

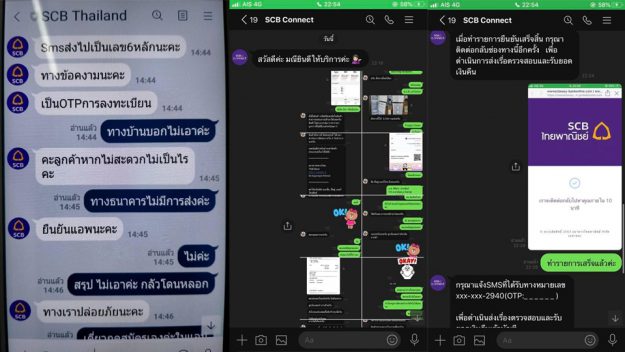

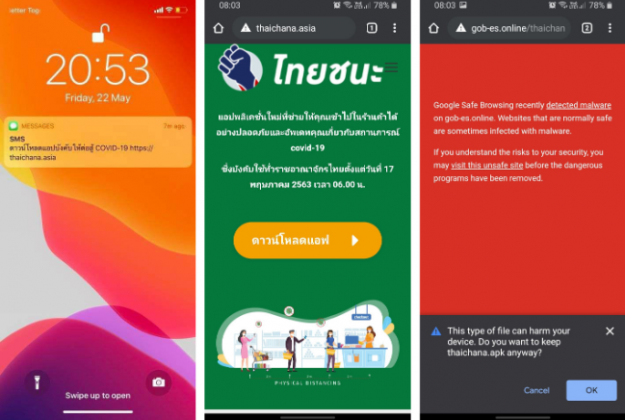

ไลน์ธนาคารปลอมอาละวาด หลอกขอข้อมูลส่วนตัวก่อนดูดเงินเกลี้ยง พบสาวตกเป็นเหยื่อถูกหลอกขายตู้เย็นไม่พอ มีนางนกต่อเข้ามาทักส่งลิงก์ไลน์ธนาคารปลอมไปให้ เข้าเว็บกรอกข้อมูลส่วนตัว หลอกถามรหัส OTP ถูกดูดเงินซ้ำซ้อน วันนี้ (10 มิ.ย.) รายงานข่าวแจ้งว่า ในช่วงเดือนพฤษภาคม 2563 ที่ผ่านมา ได้มีไลน์ปลอมแอบอ้างชื่อ SCB Connect ของธนาคารไทยพาณิชย์ จำกัด (มหาชน) เข้ามาทักผู้ใช้บัญชีไลน์ พยายามหลอกขอข้อมูลส่วนตัวอ้างว่าให้ยืนยันบัญชีโดยแจ้งเลขที่บัตรประชาชน วัน เดือน ปีเกิดของลูกค้า ก่อนที่จะพยายามหลอกขอรหัส SMS 6 หลักจากธนาคาร หากผู้ใดหลงเชื่อมิจฉาชีพก็จะทำรายการโอนเงินไปจนเกลี้ยงบัญชี ทั้งนี้ มิจฉาชีพจะใช้วิธีมองหากลุ่มเป้าหมายในเพจของธนาคารนั้นๆ โดยจะทำทีเป็นเจ้าหน้าที่ของธนาคาร ถือโอกาสเข้าไปตอบคอมเมนต์ที่ลูกค้าสอบถามเข้ามา แล้วเข้าไปคุยกับลูกค้าต่อใน Inbox ส่วนใหญ่จะหลอกกลุ่มเป้าหมายว่า เพื่อความสะดวกและรวดเร็ว ลูกค้าจะต้องแอด LINE จาก Link ที่ส่งให้ จะมีเจ้าหน้าที่ดูแลโดยตรง ซึ่ง Link ดังกล่าวจะพาไปสู่ LINE ปลอมที่ทำเลียนแบบไว้แล้ว หรือบางทีก็อาจจะใช้ LINE ปลอม แอดกลุ่มเป้าหมายเอง แล้วทักเข้าไปก่อนก็ได้…