เฟซบุ๊กเปิดตัวประชุมแบบกลุ่ม ซูมอัปเดตความปลอดภัยครั้งใหญ่

![]()

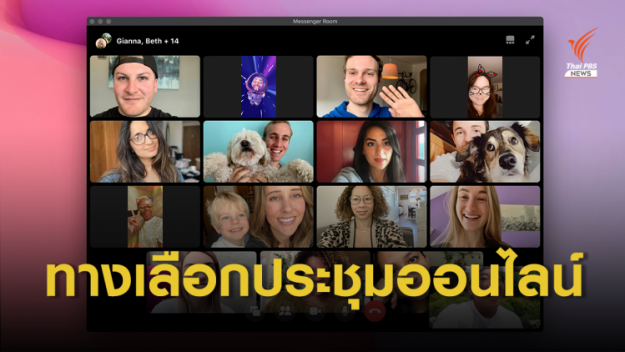

แพลตฟอร์มออนไลน์อย่างเฟซบุ๊ก ประกาศเปิดตัวบริการ ‘เมสเซนเจอร์ รูม’ เพื่อสู้กับบริการประชุมแบบกลุ่มหลาย ๆ ตัวที่มีอยู่ในตอนนี้ ส่วน ‘ซูม’ แม้จะได้รับความนิยมอย่างมาก แต่ก็ต้องประกาศอัปเดตความปลอดภัยครั้งใหญ่ หลังพบปัญหาในหลายจุด วันนี้ (25 เม.ย.2563) ผู้ให้บริการแพลตฟอร์มเครือข่ายสังคมออนไลน์อย่างเฟซบุ๊ก ประกาศเปิดตัวบริการ ‘เมสเซนเจอร์ รูม’ เพื่อให้สำหรับการประชุมทางออนไลน์อย่างเป็นทางการ ภาพจาก Facebook Newsroom เฟซบุ๊กระบุว่าบริการดังกล่าวจะรองรับผู้เข้าประชุมได้มากสุด 50 คน ซึ่งจะสามารถแสดงผลผู้เข้าประชุมบนคอมพิวเตอร์ตั้งโต๊ะได้ครั้งละ 16 คน ส่วนบนมือถือจะแสดงได้ครั้งละ 8 คน นอกจากนี้บริการดังกล่าวยังสามารถแชร์ลิงก์เพื่อให้คนอื่น ๆ สามารถเข้ามาประชุมได้อีกด้วย ภาพจาก Facebook Newsroom ทางเฟซบุ๊กยังระบุระหว่างการแถลงข่าวอีกด้วยว่า ขณะนี้มีผู้ใช้บริการ ‘วอทซแอป’ และเมสเซนเจอร์ ราว 700 ล้านบัญชีที่ใช้บริการเพื่อโทรพูดคุยกันอีกด้วย ซึ่งนักวิจารณ์และสื่อต่างประเทศมองว่าการเปิดตัวครั้งนี้ เป็นการเปิดเพื่อสู้กับบริการประชุมแบบกลุ่มบนออนไลน์ที่ถูกพูดถึงและใช้กันมากในเวลานี้ อย่าง ‘ซูม’ ที่มี อย่างชัดเจน แม้ซูมจะกลายเป็นสตาร์ทอัปที่ดังชั่วข้ามคืน แต่ก็ใช้เวลานานเกือบ 10 ปีเพื่อมาถึงจุดนี้…