มือมืดโจมตีไซเบอร์ป่วนเมืองนิวออร์ลีนส์ นายกเล็กต้องประกาศภาวะฉุกเฉิน

![]()

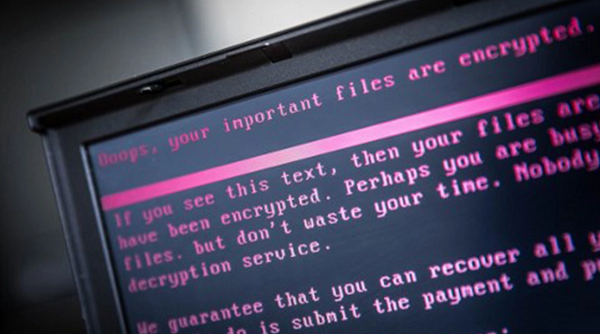

นายกเทศมนตรีเมืองนิวออร์ลีนส์ ประกาศภาวะฉุกเฉิน หลังเจ้าหน้าที่ตรวจพบการโจมตีทางไซเบอร์ และพบความเคลื่อนไหวผิดปกติบนเครือข่ายคอมพิวเตอร์ด้วย สำนักข่าวต่างประเทศรายงานว่า นาง ลาโตยา แคนเทรล นายกเทศมนตรีเมืองนิวออร์ลีนส์ รัฐลุยเซียนา ของสหรัฐฯ ประกาศภาวะฉุกเฉินเมื่อวันศุกร์ที่ 13 ธ.ค. 2562 ที่ผ่านมา หลังจากเกิดการโจมตีทางไซเบอร์ผ่านทางเครือข่ายคอมพิวเตอร์ของเมืองนายหลายชั่วโมง คิม ลากรู หัวหน้าเจ้าหน้าที่สารสนเทศของเมืองนิวออร์ลีนส์ เปิดเผยว่า พวกเขาตรวจพบความพยายามส่งข้อความทางออนไลน์เพื่อหลอกเอาข้อมูลส่วนตัว และความเคลื่อนไหวน่าสงสัยในเครือข่ายคอมพิวเตอร์อของเมือง เมื่อเวลาประมาณ 5:00 น. หลังจากนั้นในเวลา 11:00น. เจ้าหน้าที่สืบสวนก็ตรวจพบเหตุการณ์ด้านความมั่นคงทางไซเบอร์ จนสำนงานเทคโนโลยีสารสนเทศนิวออร์ลีนส์ต้องค่อยๆ หยุดการทำงานของเซอร์เวอร์ และคอมพิวเตอร์ภายในเมืองเพื่อความปลอดภัย นอกจากนี้ยังตรวจพบ ‘แรนซัมแวร์’ หรือ ‘ไวรัสคอมพิวเตอร์เรียกค่าไถ่’ ด้วย แต่ไม่มีการเรียกค่าไถ่ในการโจมตีไซเบอร์ครั้งนี้แต่อย่างใด เจ้าหน้าที่สืบสวนยังเชื่อว่า ไม่มีลูกจ้างหน่วยงานสารสนเทศของรัฐสมรู้ร่วมคิดการโจมตีไซเบอร์ครั้งนี้ โดยตำรวจเมืองนิวออร์ลีนส์, ตำรวจรัฐลุยเซียนา, กองกำลังพิทักษ์มาตุภูมิลุยเซีนา, สำนักงานสืบสวนกลางสหรัฐฯ (เอฟบีไอ) และ หน่วยตำรวจลับ กำลังร่วมกันสืบสวนหาผู้อยู่เบื้องหลังเรื่องนี้ ทั้งนี้ เมื่อเดือนกรกฎาคมที่ผ่านมา ลุยเซียนาเพิ่งเผชิญการโจมตีทางไซเบอร์ครั้งใหญ่ระดับรัฐ โจมตีระบบคอมพิวเตอร์ของโรงเรียนทั่วรัฐ จนผู้ว่าฯ ต้องประกาศภาวะฉุกเฉินมาแล้ว ———————————————————…