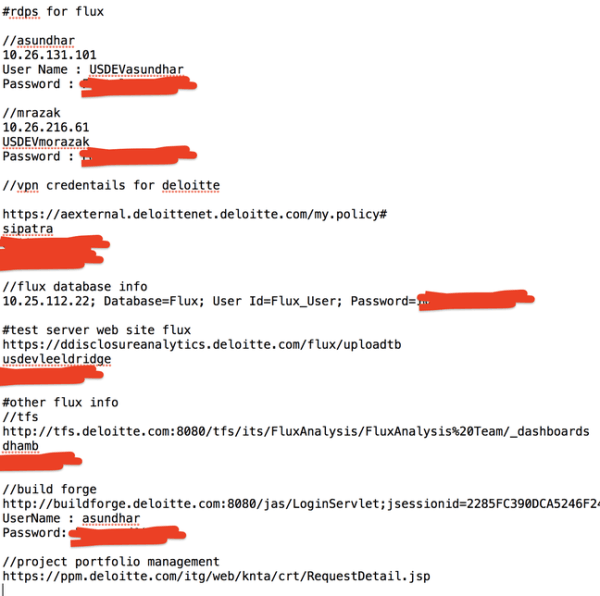

กรณี Deloitte ยังไม่จบ! ข้อมูล Login สำหรับ VPN และ Proxy ถูกเปิดสาธารณะ เปิด RDP ให้เข้าจากภายนอกโดยตรงได้จำนวนมาก

![]()

ยังไม่จบกับเรื่องราวของ Deloitte ที่เพิ่งมีเหตุข้อมูลรั่วไป อ่านต่อได้ที่ (ยืนยัน Deloitte ถูกแฮ็ค ข้อมูลอีเมลลูกค้ารั่วสู่สาธารณะ) ล่าสุดนี้มีการพบหลักฐานมากมายเกี่ยวกับประเด็นปัญหาด้านความมั่นคงปลอดภัยของ Deloitte เพิ่มเติม ไม่ว่าจะเป็นกรณี Credential ของ VPN ถูกเปิดเผยบน GitHub, Credential ของ Proxy ถูกเผยบน Google+ และยังมีการเปิดให้เชื่อมต่อ RDP เข้าไปยังบริการสำคัญภายใน Deloitte จากภายนอกโดยตรงได้อีกจำนวนมาก ในวันอังคารที่ผ่านมาได้มีผู้พบการเปิดเผยข้อมูล VPN Username, Password และวิธีการใช้งานของ Deloitte บน GitHub ที่เปิดสาธารณะ และปัจจุบันได้ถูกลบออกไปแล้ว รวมถึงยังมีกรณีที่พนักงานของ Deloitte เองได้ทำการอัปโหลดข้อมูล Login Credential สำหรับบริการ Proxy ภายใน Deloitte ขึ้นไปบน Google+ มาแล้วเป็นเวลากว่า 6 เดือน ก่อนจะถูกลบออกไปเมื่อไม่นานมานี้ นอกจากนี้ Dan Tentler…