ผู้เชี่ยวชาญเตือนกลุ่มคนร้ายแรนซัมแวร์เพิ่มระดับการหลอกล่อผู้ใช้ด้วย ‘SEO poisoning’

![]()

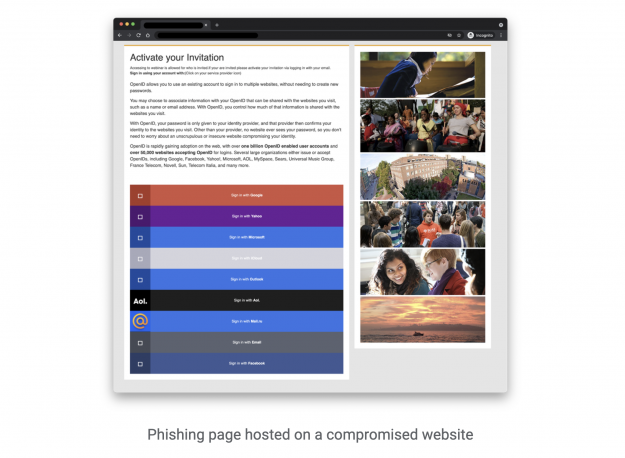

Menlo Security ได้ออกมาเตือนถึงแคมเปญการล่อลวงเหยื่อจากคนร้ายแรนซัมแวร์ ด้วยการทำ SEO poisoning SEO poisoning (หรือ Search Poisoning) คือการทำ Black hat SEO เพื่อทำให้เว็บไซต์ที่ต้องการนั้นติดอันดับการค้นหา เพื่อสร้างความน่าเชื่อถือและยังปรากฏโดดเด่นดึงดูดผู้ชม โดยผู้เชี่ยวชาญจาก Menlo Security พบว่าคนร้ายมีการเพิ่มศักยภาพในการทำ SEO Poisoning ที่ครอบคลุมคีย์เวิร์ดกว่า 2,000 ตัว เช่น ‘sports mental toughness,’ ‘industrial hygiene walk-through’ และอื่นๆ ซึ่งไซต์ปฏิบัติการของคนร้ายจะมีการแสดงผลที่มีเอกสาร PDF ให้ดาวน์โหลดได้ เหยื่อที่หลงเชื่อเข้าไปดาวน์โหลดเอกสาร กลไกภายในจะมีการ Redirect เหยื่อไปยังหลายๆเว็บไซต์ที่ไปดึงเอา Payload อันตรายเข้ามาทำงาน ทั้งนี้กลไก Redirect หลายครั้งจะช่วยป้องกันไม่ให้เว็บไซต์ถูกลบออกจากผลลัพธ์ของการค้นหาจากการมีเนื้อหาอันตราย นอกจากนี้เว็บไซต์เหล่านั้นคนร้ายก็ไม่ได้สร้างขึ้น แต่ไปเจาะช่องโหว่ปลั๊กอินจากเว็บไซต์ WordPress ที่อยู่ในอันดับสูง โดยจากการศึกษาผู้เชี่ยวชาญพบว่าเว็บไซต์ที่คนร้ายนิยมคือกลุ่มของเว็บไซต์ธุรกิจ…