TTC-CERT พบแคมเปญ BangkokShell ถูกใช้ในการโจรกรรมข้อมูลจากหน่วยงานด้านความมั่นคงของประเทศไทย

![]()

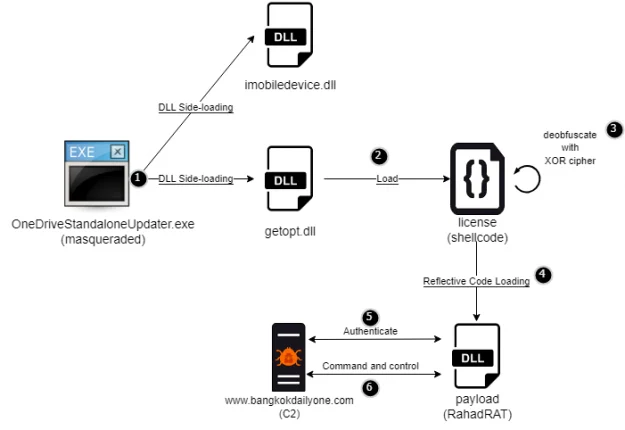

ศูนย์ประสานงานรักษาความมั่นคงปลอดภัยทางคอมพิวเตอร์ด้านโทรคมนาคม (TTC-CERT) รายงานการตรวจพบแคมเปญการโจมตีทางไซเบอร์ซึ่งทำการโจมตีหน่วยงานด้านความมั่นคงแห่งหนึ่งในประเทศไทย โดยศูนย์ TTC-CERT คาดการณ์ด้วยความเชื่อมั่นระดับปานกลาง (medium level of confidence) ว่ากลุ่มผู้โจมตีที่อยู่เบื้องหลังการโจมตีในครั้งนี้มีความเกี่ยวข้องกับกลุ่มแฮ็กเกอร์ที่ใช้ภาษาจีนในการสื่อสาร ศูนย์ TTC-CERT ตั้งชื่อให้กับแคมเปญการโจมตีนี้ว่า BangkokShell เพื่อต้องการสื่อถึงเทคนิคที่กลุ่มผู้โจมตีใช้ ซึ่งได้มีการเตรียม payload ที่เป็นไฟล์ประเภท Dynamic Link Library (DLL) โดยนำมาแปลงให้กลายเป็นข้อมูลในรูปแบบ shellcode ก่อนที่จะทำการ obfuscate ด้วยอัลกอริทึม XOR cipher และฝัง payload ดังกล่าว เอาไว้ภายในไฟล์ shellcode อีกชั้นหนึ่ง นอกจากนี้ผู้โจมตียังได้ทำการจดทะเบียนโดเมนชื่อ www.bangkokdailyone[.]com เพื่อเตรียมนำมาใช้เป็น Command and Control (C2) อีกด้วย การโจมตีเริ่มต้นโดยการใช้เทคนิค DLL Side-loading เพื่อทำการโหลดไฟล์ shellcode เข้าสู่พื้นที่หน่วยความจำของโปรเซสซึ่งต่อมาไฟล์…