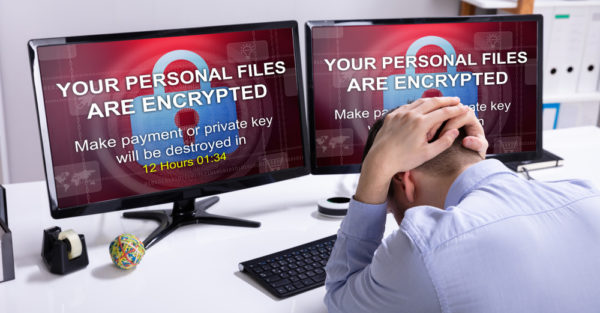

ในวันนี้ ผมขอหยิบยกข่าวที่กำลังเป็นประเด็นร้อนในสหรัฐเกี่ยวกับกรณีที่เมืองแดลลัส (Dallas) รัฐเท็กซัส ถูกโจมตีจาก “Royal ransomware” ทำให้ต้องปิดระบบไอทีบางส่วนชั่วคราวเพื่อเป็นการสกัดการแพร่กระจายของการโจมตีในครั้งนี้ อย่างที่ทุกคนทราบกันดีว่า เมืองแดลลัส เป็นเมืองที่ใหญ่เป็นอันดับที่ 9 ของสหรัฐ มีประชากรประมาณ 2.6 ล้านคน ซึ่งจุดนี้เองน่าจะเป็นสาเหตุที่ให้เหล่าบรรดาแฮ็กเกอร์เลือกเมืองแดลลัสเป็นเป้าหมายในการโจมตี โดยสื่อท้องถิ่นรายงานว่า ระบบการสื่อสารของตำรวจและระบบไอทีของเมืองถูกชัดดาวน์ เนื่องจากมีความสงสัยว่ามีการบุกโจมตีของแรนซัมแวร์ จากสถานการณ์นี้มีผลทำให้เจ้าหน้าที่ของ 911 ต้องจดบันทึกรายงานเหตุต่าง ๆ ที่ประชาชนแจ้งเข้ามาและส่งต่อให้กับเจ้าหน้าที่ที่เกี่ยวข้องแทนการส่งผ่านระบบสั่งการทางคอมพิวเตอร์โดยตรง และมีการปิดเว็บไซต์ของกรมตำรวจแดลลัสเพื่อความปลอดภัยก่อนกลับมาเปิดใช้งานอีกครั้งในเวลาต่อมา นายกเทศมนตรีและสภาเทศบาลเมืองได้รับการแจ้งเหตุการณ์การโจมตีตามแผนการตอบสนองภัยคุกคาม (IRP) โดยเครื่องมือตรวจสอบความปลอดภัยของแดลลัสได้แจ้งเตือนไปยังศูนย์ปฏิบัติการความปลอดภัย (SOC) ว่ามีการโจมตีด้วยแรนซัมแวร์และได้รับการยืนยันว่าเซิร์ฟเวอร์จำนวนหนึ่งถูกแฮ็กซึ่งส่งผลกระทบต่อฟังก์ชันการทำงานต่าง ๆ รวมถึงเว็บไซต์กรมตำรวจอีกด้วย โดยเจ้าหน้าที่ที่เกี่ยวข้องเร่งจัดการแยกแรนซัมแวร์เพื่อป้องกันการแพร่กระจาย เริ่มจากการลบแรนซัมแวร์ออกจากเซิร์ฟเวอร์ที่ติดไวรัสและกู้คืนบริการต่าง ๆ ที่ได้รับผลกระทบให้กลับมาใช้งานได้อย่างปกติ และในขณะเดียวกันเจ้าหน้าที่ก็เร่งประเมินผลกระทบทั้งหมดที่เกิดขึ้นกับประชาชน กล่าวคือ หากประชาชนพบกับปัญหาเกี่ยวกับการให้บริการสามารถโทรติดต่อ 311 แต่ถ้าเป็นกรณีฉุกเฉินให้โทรติดต่อ 911 และมีผลกระทบกับระบบศาลของเมืองแดลลัสที่ต้องยกเลิกการพิจารณาคดีของคณะลูกขุนเพราะระบบไอทีใช้งานไม่ได้ มีรายงานเกี่ยวกับการออกปฏิบัติการของเหล่าบรรดาแฮ็กเกอร์พบว่า รัฐบาลท้องถิ่นถูกแรนซัมแวร์บุกโจมตีเพิ่มเรื่อย ๆ…

![]()