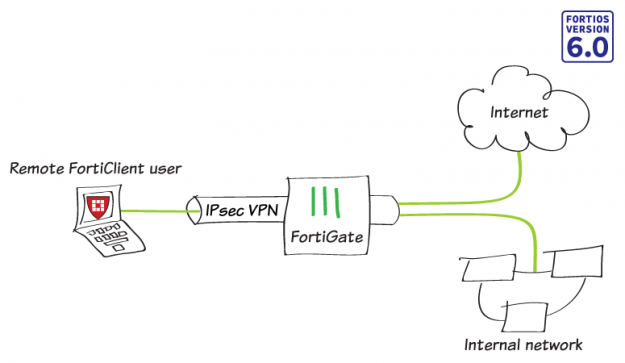

เมื่อปีที่แล้วมีรายงานถึงกลุ่มแฮกเกอร์ที่ไล่แฮกช่องโหว่ CVE-2018-13379 ของ Fortinet VPN ที่แพตช์ไปตั้งแต่ปี 2019 แต่องค์กรจำนวนมากไม่ได้ติดตั้งแพตช์ ตอนนี้กลุ่มแฮกเกอร์เบื้องหลังมัลแวร์ Groove ก็ออกมาโพสรายชื่อบัญชีผู้ใช้ 498,908 รายของเซิร์ฟเวอร์ที่เคยถูกแฮกมา เซิร์ฟเวอร์ VPN เหล่านี้ถูกแฮกก่อนที่จะแพตช์เพื่อขโมยเอาชื่อผู้ใช้และรหัสผ่าน แม้ว่าตอนนี้เซิร์ฟเวอร์อาจจะแพตช์ไปแล้วแต่รหัสผ่านก็อาจจะใช้งานได้ โดยรวมแล้วข้อมูลที่ปล่อยมีจำนวน 498,908 บัญชี จากเซิร์ฟเวอร์ 12,856 ไอพี ฐานข้อมูลที่ถูกปล่อยออกมา เมื่อตรวจสอบว่าไอพีเหล่านี้เป็นของใครบ้างจากชื่อโดเมน พบว่าหน่วยงานรัฐบาลเป็นเซิร์ฟเวอร์ของกระทรวงสาธารณสุขไทยอยู่ 10 หมายเลขไอพี และมีบริษัทไทยจำนวนหนึ่ง (ชื่อโดเมนอาจจะไม่ตรงกับเจ้าของนัก เช่น โดเมนจำนวนหนึ่งเป็นของผู้ให้บริการอินเทอร์เน็ตที่ไม่ใช่ผู้ดูแลเซิร์ฟเวอร์หมายเลขไอพีนั้นๆ โดยตรง) ไม่มีข้อมูลยืนยันว่าบัญชีเหล่านี้ยังคงใช้งานได้หรือไม่ แต่ตอนนี้ยืนยันได้ว่าหมายเลขไอพีจำนวนมากในฐานข้อมูลนั้นเป็นเซิร์ฟเวอร์ Fortinet จริง ผู้ดูแลเซิร์ฟเวอร์ Fortinet VPN ที่เข้าข่ายควรรีเซ็ตรหัสผ่านหลังแพตช์อีกครั้งเพื่อความปลอดภัย ที่มา – Bleeping Computer —————————————————————————————————————————————————— ที่มา : Blognone by lew …

![]()