Okta ชี้แจงเหตุข้อมูลหลุด ระบุแฮกเกอร์เข้ายึดคอมพิวเตอร์พนักงานซัพพอร์ตได้ 25 นาที

![]()

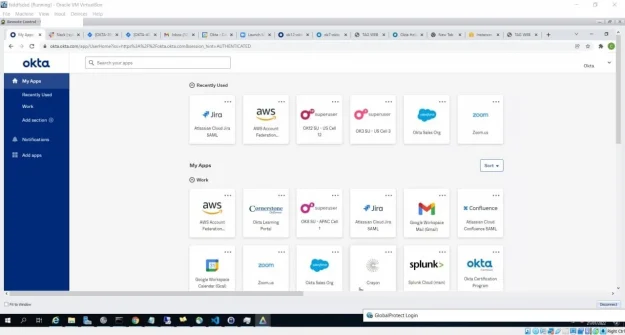

ภาพหน้าจอระบบภายในของ Okta ที่ LAPSUS เผยแพร่ผ่าน Telegram Okta รายงานการผลการตรวจสอบเหตุที่กลุ่ม LAPSUS$ ระบุว่า สามารถเข้าถึงข้อมูลลูกค้าของบริษัทได้ โดยพบว่า ช่วงเวลาที่แฮกเกอร์เข้าถึงข้อมูลลูกค้าได้เป็นช่วงเวลาสั้นกว่าที่คาดไว้ตอนแรกอย่างมาก คอมพิวเตอร์ที่ถูกแฮกเป็นเวิร์คสเตชั่นของเจ้าหน้าที่ซัพพอร์ตที่เป็นพนักงานของบริษัท Sitel อีกที หลังจากยึดเครื่องได้แล้วแฮกเกอร์เข้าแอป SuperUser ขององค์กรลูกค้าสององค์กรเพื่อดูข้อมูล แต่ไม่สามารถแก้ไขคอนฟิกอะไรได้ ข้อมูลของ Okta นี้ขัดกับข้อมูลของกลุ่ม LAPSUS$ ที่เปิดเผยว่า เข้าถึงระบบได้เมื่อช่วงเดือนมีนาคม แต่จนตอนนี้กลุ่ม LAPSUS$ ก็ไม่ได้เปิดเผยข้อมูลอะไรเพิ่มเติมนอกจากภาพหน้าจอเท่านั้น แม้ผลกระทบจะไม่ร้ายแรง แต่ Okta ก็ประกาศเลิกซื้อบริการซัพพอร์ตจาก Sitel และเปลี่ยนนโยบายว่าอุปกรณ์ทุกชิ้นที่เข้าถึงระบบซัพพอร์ตจะต้องจัดการโดย Okta เองเท่านั้น พร้อมกับจำกัดสิทธิ์ของเจ้าหน้าที่ซัพพอร์ตให้ดูข้อมูลได้จำกัดลง ที่มา – Okta ที่มา : blognone / วันที่เผยแพร่ 20 เม.ย.65 Link : https://www.blognone.com/node/128115