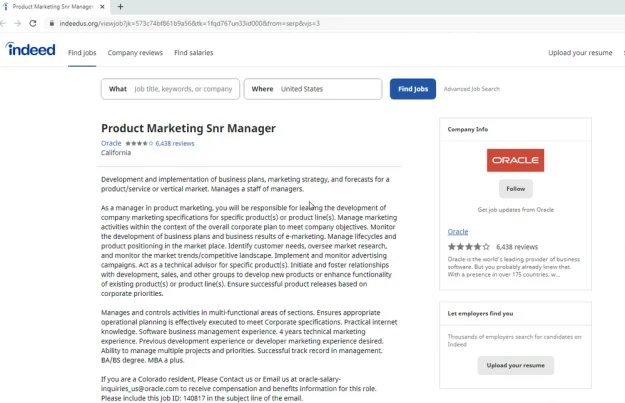

ทีมงาน Threat Analysis Group (TAG) ของกูเกิลรายงานถึงกลุ่มแฮกเกอร์ที่ระบุว่า มาจากรัฐบาลเกาหลีเหนือโจมตีทั้งสื่อมวลชน , กลุ่มคนทำงานไอที , ฟินเทค , และเงินคริปโต โดยอาศัยช่องโหว่ CVE-2022-0609 ที่โจมตีก่อนจะมีข้อมูลเปิดเผยนานกว่าหนึ่งเดือน ปฎิบัติการแยกเป็นสองกลุ่ม กลุ่มแรกคือ Operation Dream Job พยายามล่อคนอย่างน้อย 250 คน ให้เข้าไปดูประกาศรับสมัครงาน บนโดเมนที่ปลอมตัวเป็นเว็บรับสมัครงานของจริง เมื่อคลิกลิงก์แล้วบนเว็บจะมี iframe ที่พยายามเจาะเบราว์เซอร์ผู้ใช้ กลุ่มที่สองคือ Operation AppleJesus ล่อคนอย่างน้อย 85 คนให้เข้าไปอ่านข่าวเงินคริปโตหรือข่าวฟินเทค ทั้งสองกลุ่มใช้เครือข่ายในการปล่อยมัลแวร์แยกกัน หน้า iframe สำหรับเจาะเบราว์เซอร์จะสำรวจข้อมูลเบราว์เซอร์ว่าเป็นเวอร์ชั่นที่ถูกต้องหรือไม่ หากถูกต้องก็จะดาวน์โหลดจาวาสคริปต์มาเพิ่มเพื่อเจาะทะลุ sandbox ของเบราว์เซอร์ออกมารันโค้ดในเครื่องของเหยื่อ ทางทีม TAG ไม่สามารถเก็บตัวอย่างโค้ดที่มารันในเครื่องของเหยื่อได้ทัน เหลือแต่โค้ดเบื้องต้นหลังเจาะทะลุ sandbox เท่านั้น TAG พบว่ากลุ่มแฮกเกอร์ระวังอย่างมากไม่ให้เครื่องมือเจาะของตัวเองหลุดออกไป ตัวเซิร์ฟเวอร์ปล่อยมัลแวร์จะทำงานตามช่วงเวลาที่คาดว่าเหยื่อจะคลิกลิงก์เท่านั้น ลิงก์บางส่วนจะคลิกได้ครั้งเดียว ตัวเจาะระบบมีการเข้ารหัส และหากขั้นตอนไหนผิดพลาดก็จะยกเลิกกระบวนการ…

![]()